Содержание:

- Предварительная настройка

- Клиенты удалённого рабочего стола

- Как подключиться к VPS по RDP

- Настройка безопасности

Одним из наиболее перспективных направлений использования VPS/VDS является создание на основе виртуального сервера удалённого рабочего стола. Подробнее узнать, что представляет собой эта технология, можно из статьи нашего блога о RDP.

Этот способ управления позволяет дистанционно контролировать ПК (терминальный сервер). В удалённом режиме устройство (клиент), с которого устанавливается соединение с сервером, выполняет роль экрана для подключённого VPS/VDS, а также отправляет отклики с периферии (мышь, клавиатура и т. д.).

В этой статье расскажем о том, как сделать собственный удаленный рабочий стол с помощью VDS под управлением Windows Server. Для установки соединения будет использоваться протокол RDP (Remote Desktop Protocol). Для Linux-сервера рекомендуется использовать аналогичный протокол VNC, о котором можно подробнее узнать в отдельной инструкции.

Предварительная настройка

После аренды сервера VPS-хостинг отправляет клиенту письмо на электронную почту с данными для подключения к серверу через протокол RDP.

Важно! Если учётная запись не обладает привилегиями администратора (например, при аренде виртуального рабочего стола как услуги), необходимо предварительно отправить запрос в техподдержку с просьбой добавить пользователя(ей) в группу «Подключение удалённого рабочего стола», а также разрешить установку соединения с других ОС.

Подключение к серверу по RDP требует наличия соответствующего ПО на клиенте. Далее будут описаны популярные программы для разных операционных систем и способы их установки.

Клиенты удалённого рабочего стола

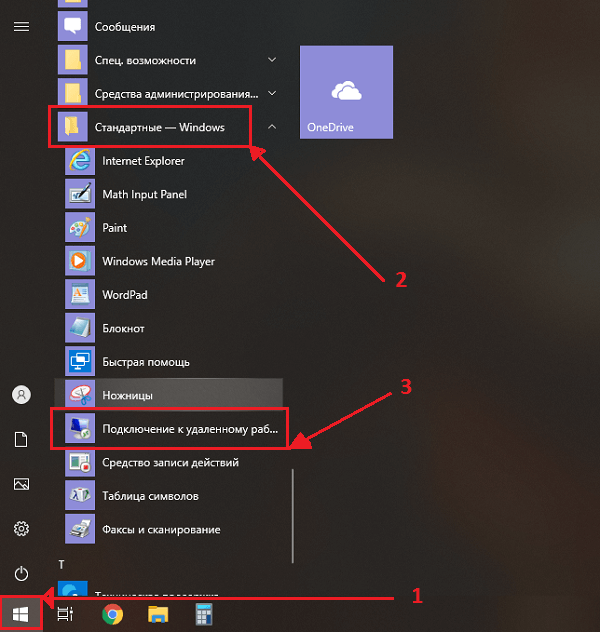

Windows

Рекомендуется использовать встроенный клиент Microsoft – «Подключение к удалённому рабочему столу». Чтобы запустить утилиту, нужно применить комбинацию клавиш «Win+R», ввести в открывшееся окно «mstsc» и нажать «ОК».

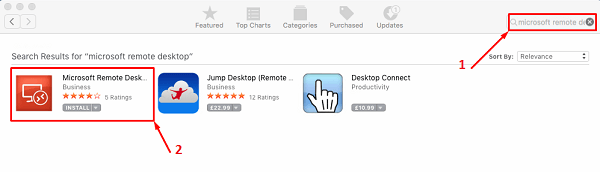

MacOS

Для MacOS разработана бесплатная утилита Microsoft Remote Desktop.

Linux

FreeRDP

Консольная утилита удалённого рабочего стола, выпущенная в соответствии со спецификациями Microsoft.

Debian/Ubuntu

sudo apt update sudo apt install freerdp2-x11

CentOS/Fedora

sudo yum install -y epel-release sudo yum -y install freerdp

Remmina

Remmina – это графический клиент удалённого рабочего стола, поддерживающий множество сетевых протоколов, таких как RDP, VNC, NX, XDMCP и SSH. Утилита входит в состав дистрибутива Ubuntu Linux и является его клиентом удалённого рабочего стола по умолчанию.

Если программы не оказалось в системе или используется другой дистрибутив, то можно установить утилиту, воспользовавшись командами:

Ubuntu/Debian

sudo apt install remmina

CentOS/RHEL

yum install remmina

Запуск утилиты выполняется с помощью команды: «remmina».

Android

Для Android постоянно выпускаются новые клиенты для подключения со смартфонов и планшетов к удалённому рабочему столу. Большинство программ можно бесплатно скачать из Google Play по запросу «RDP» в поиске.

Популярные приложения

IOS

Для подключения к удалённому рабочему столу с устройств IPhone и IPad разработан официальный клиент от Microsoft.

Как подключиться к VPS по RDP

Windows

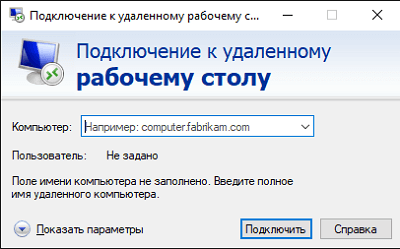

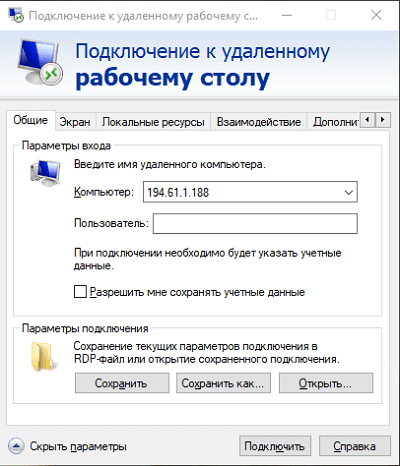

Для начала стоит найти утилиту «Подключение к удалённому рабочему столу» в списке приложений.

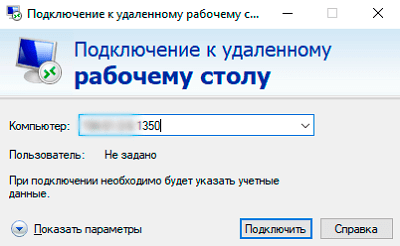

В поле «Компьютер» нужно ввести действительный адрес сервера, а в строку «Пользователь» имя учётной записи.

После нажатия «Подключить» система выполнит поиск сервера в сети и попросит ввести пароль к необходимой учётной записи. Как только аутентификация будет произведена, откроется полноэкранное окно сессии RDP.

Mac OS

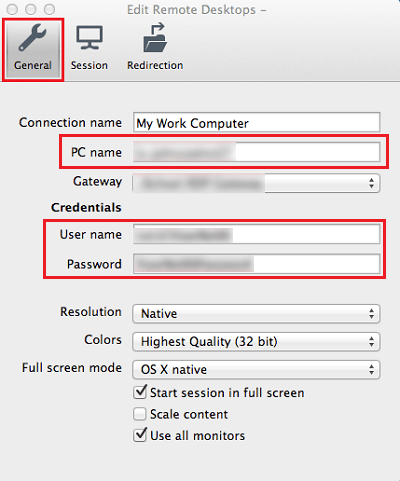

Перед началом работы нужно открыть программу Microsoft Remote Desktop. Для создания подключения необходимо нажать «New» («Новое») и перейти в раздел параметров «General» («Общие»).

- В поле «PC name» («Имя ПК») вводится IP-адрес удалённого сервера.

- В разделе «Gateway» («Шлюз») выбирается режим работы «No gateway configured» («Шлюз не сконфигурирован»). Использовать другой вариант можно только в случае, если это было указано в письме от техподдержки.

- В поле «User Name» («Имя пользователя») указывается имя учётной записи на удалённом сервере (например, «Administrator»)

- В поле «Password» («Пароль») вводится пароль от учётной записи.

Остальные параметры изменять необязательно.

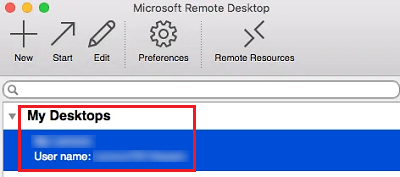

После сохранения конфигурации в общем списке появится профиль подключения. Для запуска сессии остаётся нажать на кнопку «Start» («Старт»).

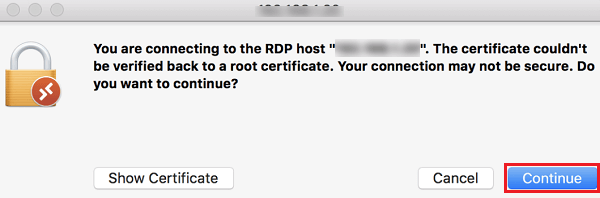

В случае появления уведомления об отсутствие сертификата безопасности на сервере (как на скриншоте ниже), нужно просто проигнорировать сообщение и нажать «Continue» («Продолжить»).

Linux

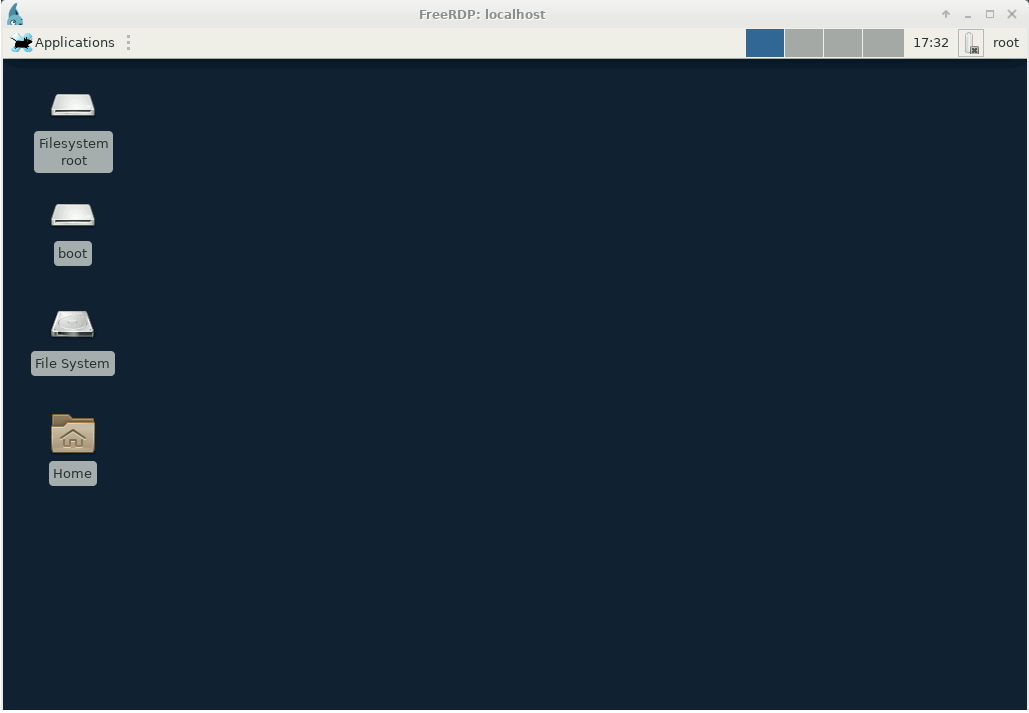

FreeRDP

Управление клиентом осуществляется через консоль. Команда имеет следующий вид:

xfreerdp /f /u:ИМЯ-ПОЛЬЗОВАТЕЛЯ /p:ПАРОЛЬ /v:ХОСТ[:ПОРТ]

После установки соединения появится изображение рабочего стола.

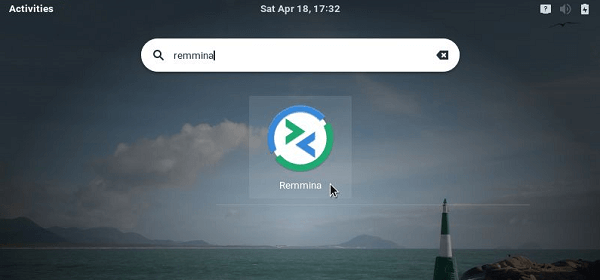

Remmina

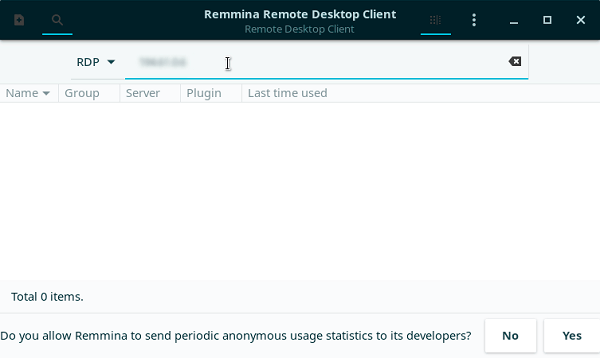

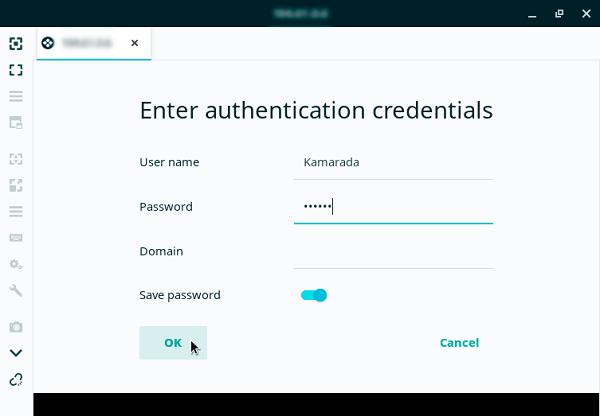

Подключиться к удалённому серверу по RDP с помощью клиента Remmina можно, следуя алгоритму:

- Найти и открыть утилиту из общего списка приложений.

- Выбрать протокол RDP, ввести имя хоста или IP-адрес компьютера, к которому вы хотите подключиться (например «194.61.0.6»), и нажать «Enter».

- На следующем экране нужно ввести имя пользователя, а также пароль к учётной записи. Для указания домена отведено поле «Domain». При желании можно сохранить пароль, активировав ползунок «Save password». В конце остаётся нажать «ОК».

Если все предыдущие действия были выполнены верно, то сервер удаленных рабочих столов подтвердит подключение и в окне Remmina появится изображение.

Android, IOS

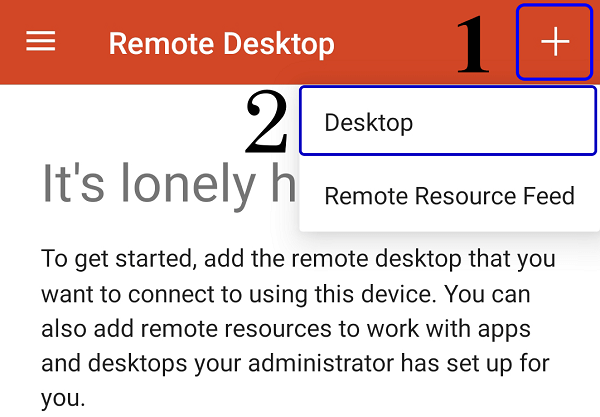

Все действия, необходимые для подключения к удалённому рабочему столу с мобильных ОС, идентичны. Установка соединения к серверу будет рассмотрена на примере программы Remote Desktop 8, разработанной для Android:

- Открыть приложение, нажать «+» и выбрать пункт «Desktop».

- В строке «Host name or IP adress» («Имя хоста или IP-адрес») вводится адрес удалённого рабочего стола.

- Для сохранения внесённых изменений нужно нажать «Save» («Сохранить»). Откроется общий список сессий, в котором появится новый профиль. Для подключения нужно просто нажать на соответствующую иконку. Во время установки соединения программа запросит данные для аутентификации пользователя.

Если все действия были выполнены правильно, то на экране появится рабочий стол удалённого компьютера.

Настройка безопасности

Информация, проходящая между клиентом и сервером, надёжно шифруется, не позволяя третьим лицам перехватывать данные сессий. Однако злоумышленники постоянно находят уязвимости и заполучают доступ к системе такими методами, как «человек посередине». Особенно это касается более старых версий ОС Windows, которые не поддерживаются корпорацией Microsoft (Windows XP, 7, 8).

Подключение по RDP стало безопасней, чем использование средств удалённого администрирования (например, VNC). Ведь последние не шифруют сеанс. Несмотря на это, взлом сессии возможен из-за наличия уязвимостей в технологии и человеческого фактора. Следующие советы помогут обеспечить безопасность при работе с протоколом RDP.

Использование надёжных паролей

Надёжные пароли для любой учётной записи, к которой можно выполнить удалённое подключение, обязательно должны быть установлены перед запуском службы RDP.

Условия для создания безопасного пароля

- Содержание 8 или более символов.

- Использование сразу нескольких классов символов:

- Алфавит (a-z, A-Z)

- Числа (от 0 до 9)

- Пунктуация и другие символы (@#$%^&*)

Обновления программного обеспечения

Одно из преимуществ использования протокола RDP — уязвимости его компонентов исправляются с выходом автоматических обновлений безопасности Microsoft. Рекомендуется убедиться, что установлены последние версии клиентского и серверного программного обеспечения.

Если используются сторонние средства удалённого управления сервером, то рекомендуется удостовериться, что они всё ещё поддерживаются и обновлены до последних версий. Более старые выпуски могут иметь уязвимости в безопасности, а также не поддерживать шифрование протокола.

Изменение порта RDP

Порт удалённого рабочего стола Windows по умолчанию — «3389». Злоумышленники часто настраивают автоматизированные программы для атаки серверов методом брутфорса (перебора паролей) по этому адресу. Изменив предустановленный порт на произвольный (от 1024 до 65535), пользователь обезопасит систему от атак ботов. Однако этот метод малоэффективен против целевых нападений.

Алгоритм изменения порта RDP

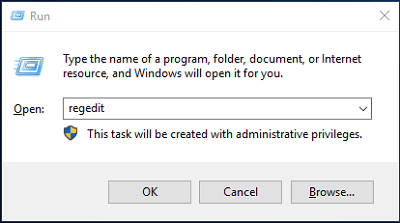

- Открыть редактор реестра — «Win+R», ввести в открывшееся окно «regedit» и нажать «OK».

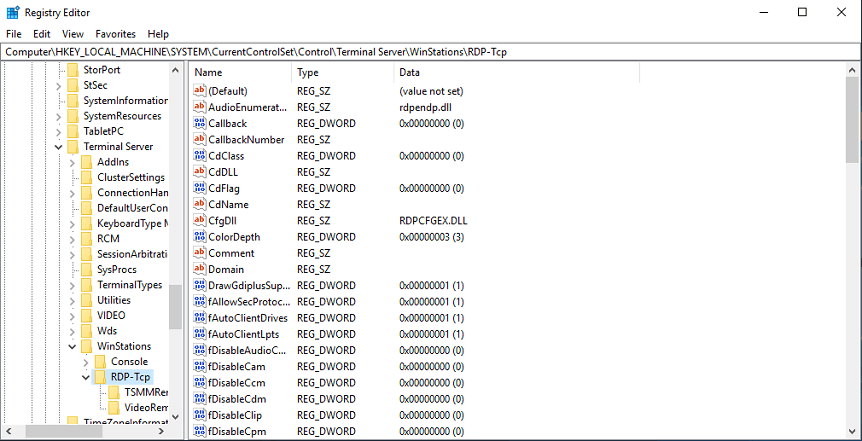

- Перейти по пути:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

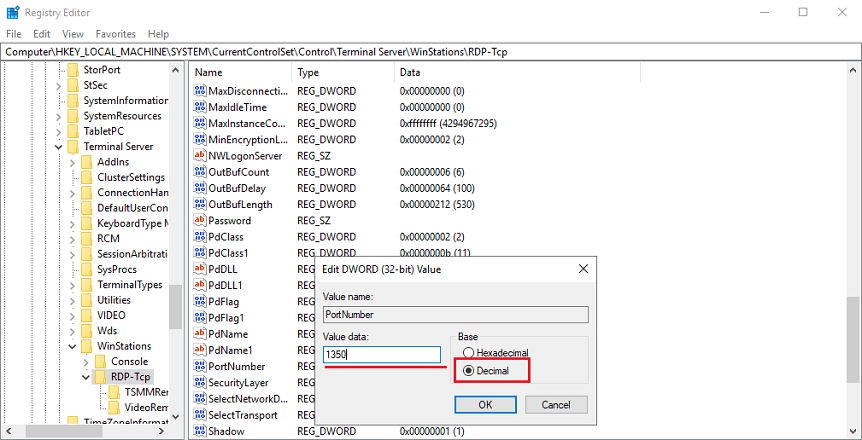

- Найти и открыть в общем списке параметр «PortNumber». В появившемся окошке изменить «Value data» на собственное значение порта (например, «1350»), а также активировать параметр «Decimal».

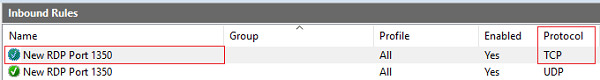

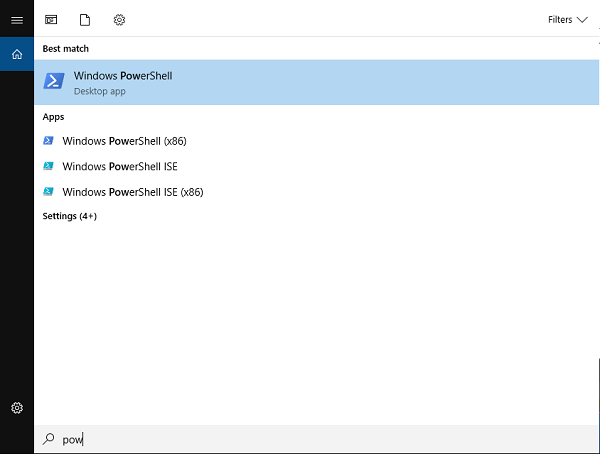

- После применения настроек нужно добавить выбранный порт в исключения брандмауэра. Иначе после перезагрузки доступ к серверу будет потерян. Для начала нужно открыть окно Windows PowerShell.

- Нужно последовательно ввести две команды, чтобы добавить необходимый порт в исключения:

New-NetFirewallRule -DisplayName "New RDP Port 1350" -Direction Inbound -LocalPort 1350 -Protocol TCP -Action allow

New-NetFirewallRule -DisplayName "New RDP Port 1350" -Direction Inbound -LocalPort 1350 -Protocol UDP -Action allow

При вводе команд нужно заменить «1350» на собственное значение порта, указанное при редактировании реестра.

- Для применения параметров необходимо перезагрузить сервер или ввести следующую команду в консоль CMD:

net stop termservice & net start termservice

После ввода произойдёт отключение от сервера.

Чтобы снова установить соединение, нужно после IP-адреса дописать через двоеточие порт (например, «194.61.0.6:1350»).

Настройка брандмауэра

Дополнительной мерой, повышающей уровень безопасности, будет добавление блокировки диапазона сторонних IP-адресов. Это действие закрывает сервер RDP от других устройств, кроме тех, которым был разрешён доступ брандмауэром.

Важно! Использовать метод можно только, когда на клиентском устройстве настроен статический IP-адрес. В случае пренебрежения условием возможен отказ в подключении со стороны сервера.

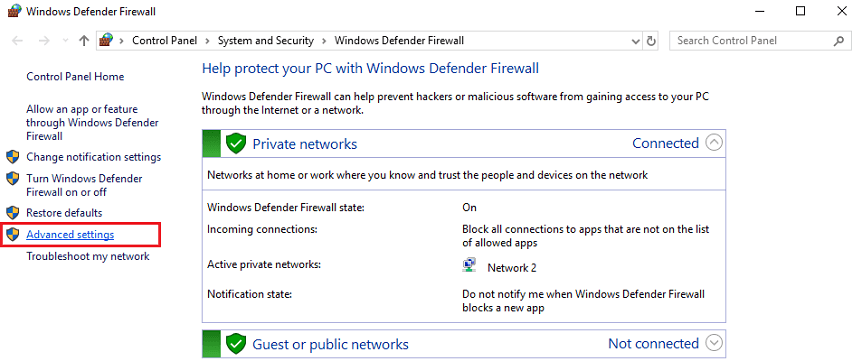

- Перед началом работы нужно зайти в дополнительные настройки брандмауэра Windows. Это можно сделать, введя в поиске приложений слово «Брандмауэр» (для русскоязычной версии Windows) или «Firewall» (для англоязычной версии) и открыв первое приложение, соответствующее этому результату. После необходимо перейти в раздел «Advanced settings» («Дополнительные параметры»).

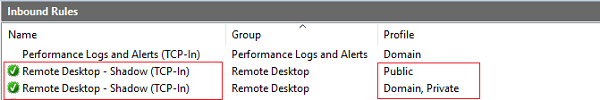

- В открывшемся окне перейти в «Inbound Rules» («Правила для входящих подключений») и найти помеченный зелёным значком профиль «Remote Desktop — Shadow (TCP-In)» («Дистанционное управление рабочим столом (TCP — входящий)»). Таких профилей будет два: один общий, другой для домена. Если принципиальных различий нет, то изменения можно внести сразу в оба пункта.

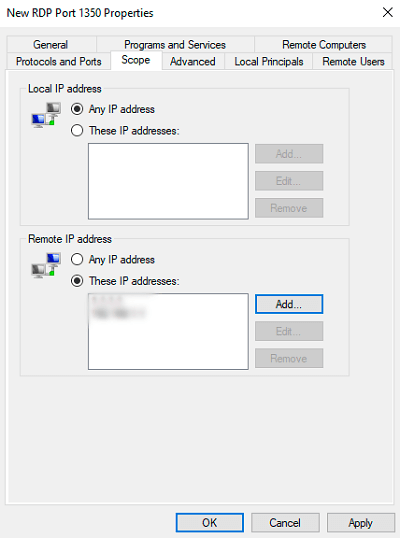

Важно! Если на сервере изменён порт RDP по методу из этой статьи, то вместо приведённых выше профилей необходимо отыскать и использовать в следующих действиях правило, отвечающее за порт TCP. Запись должна выглядеть таким образом: «New RDP Port 1350».

- Теперь необходимо открыть «Properties» («Свойства») и перейти в раздел «Scope» («Область»). В поле «Remote IP address» («Удалённый IP-адрес») нужно вписать все адреса, которым планируется разрешить доступ к серверу. После применения параметров хосты, отсутствующие в этом списке, будут отклоняться брандмауэром Windows.

Заключение

Удалённый рабочий стол на VPS сервере — один из самых надёжных способов обеспечить себя виртуальной средой. Однако у подобной схемы есть и явный минус — требуются определённые машинные ресурсы и уровень знаний в системном администрировании. Для реализации нужно не только арендовать виртуальный сервер, но и настроить RDP-сервер и RDP-клиент.

Удалённые рабочие столы от Deskon — быстрое и безопасное решение для создания виртуального офиса.